今日要闻

近期,研究人员在Windows任务计划程序的一个API中发现了一个安全漏洞,这个漏洞是由于API函数没有对请求许可权进行检验所导致的,而该漏洞将允许任何一名本地攻击者实现提权。

研究人员表示,这个0 day漏洞位于微软的Windows任务计划程序中,该漏洞将允许攻击者在目标主机上实现提权。

该漏洞存在于Windows 10和Windows Server 2016 64位操作系统任务计划程序的高级本地程序调用(ALPC)界面之中,这两个版本的操作系统中ALPC的API函数没有对请求许可权进行正确的验证,因此任何本地攻击者都将可以对请求数据进行修改。

根据CERT发布的安全公告:“研究人员已经确认,公开的漏洞利用代码可以在64位的Windows 10和WindowsServer 2016操作系统上正常运行。除此之外,在对现有的公开漏洞利用代码进行修改之后,也有可能适用于其他版本的Windows操作系统。”

漏洞利用代码及PoC获取地址:【传送门】

漏洞利用代码分析

研究人员Kevin Beaumont表示,这份漏洞利用代码利用了SchRpcSetSecurity来修改API许可权,并允许攻击者创建硬链接,然后使用XPS printer来调用打印任务(从Windows XP SP2起自带该功能),最后通过Spooler进程以SYSTEM许可权调用劫持的恶意DLL。

计划任务是微软Windows操作系统的一个功能,该功能允许用户设定程序的启动时间。该功能的ALPC界面实际上是Windows操作系统组件用于实现消息传输时所使用的一个进程通信功能。在这个界面中,SchRpcSetSecurity是开放访问的,因此任何人都可以不受限制地访问控制列表,这也就意味着他们可以随意设置本地文件许可权。

不过该漏洞的成功利用也有一定的限制,为了实现提权,攻击者需要是本地用户,并且需要拿到代码执行的高优先级。除此之外,如果想要将这份漏洞利用代码应用到32位操作系统上的话,还需要对代码进行一定的修改。而且该漏洞利用代码还硬编码了prnms003驱动,而类似Windows 7之类的其他版本操作系统使用的却是prnms001。

研究人员Will Dormann还表示,根据他的测试结果来看,这份漏洞利用代码还适用于最新版本的64位Windows 10操作系统。

CVSS测评系统将该漏洞的威胁评分设定为6.4至6.8分,因此该漏洞属于一个“中危漏洞”。

在本文发稿之时,该漏洞仍未修复。

*参考来源:threatpost,FB小编Alpha_h4ck编译,转载请注明来自FreeBuf.COM

您可能敢兴趣

声明: 凡注明为其他媒体来源的信息,均为转载自其他媒体,转载并不代表本网赞同其观点,也不代表本网对其真实性负责。如系原创文章,转载请注明出处; 您若对该稿件内容有任何疑问或质疑,请即联系,本网将迅速给您回应并做处理。邮箱:mail@laishu.com

为您推荐

校园贷再曝乱象这到底是什么情况,了解最新消息?

2018-04-15 21:34

8月分手魔咒:不平衡的爱情注定走不远

2018-08-21 11:37

饮食提醒切记红薯的“死对头”

2018-02-21 03:39

红唇族加烟酒 罹癌增123倍 医师告诉你危害不只这些...

2019-11-06 17:37

秋葵,生菜

2020-01-27 07:42:15

滑坡毁百年铁轨 怎么回事

2019-02-02 05:46

解读改善你的饮食的3款创新菜肴

2018-02-25 03:39

李湘为女儿庆生 一家人真是太有爱了

2019-01-25 19:26

生完二胎后首露脸!福原爱瘦14公斤身材纤细

2019-07-27 12:32

2018CBME孕婴童展益生碱奏响全球备孕最强音

2018-08-01 13:46

月经不调饮食来调

2018-04-01 10:37

粗盐热敷4个部位治好4大顽疾可惜很少有人会用

2019-03-05 22:46

讨厌金牛座的人 是因为不懂金牛座 他们其实和你想像中的不同

2019-07-02 16:13

他才出生四天,四肢黑到要截肢、一碰就可能死亡!这一切只因爸妈一个无知的决定…

2018-02-17 12:45

石家庄现天价板面 为何如此天价 哪些人来吃

2019-02-02 04:47

统一西武双狮联名活动 日职传奇球星东尾修开球

2019-07-15 21:31

街头最红三大台式水果茶!!斗分量斗特色斗选择

2018-05-13 22:37

9个月婴儿如何进行认知能力训练

2018-02-15 01:00

最会伤人、伤人至深的十二星座排行榜 人必有一死 死于天蝎或死于水瓶

2018-05-03 06:34

对现任够深情 对前任够狠心的星座 第一名:金牛座

2019-07-08 16:18

滴滴顺风车回归 具体何时能归 消费者:等你回归

2019-04-15 20:39

从“出汗多”看体质?谨记养生方法,值得收藏!-今日头条(www.toutiao.com)

2018-01-11 23:45

备孕 你知道备什么吗?

2018-09-05 09:51

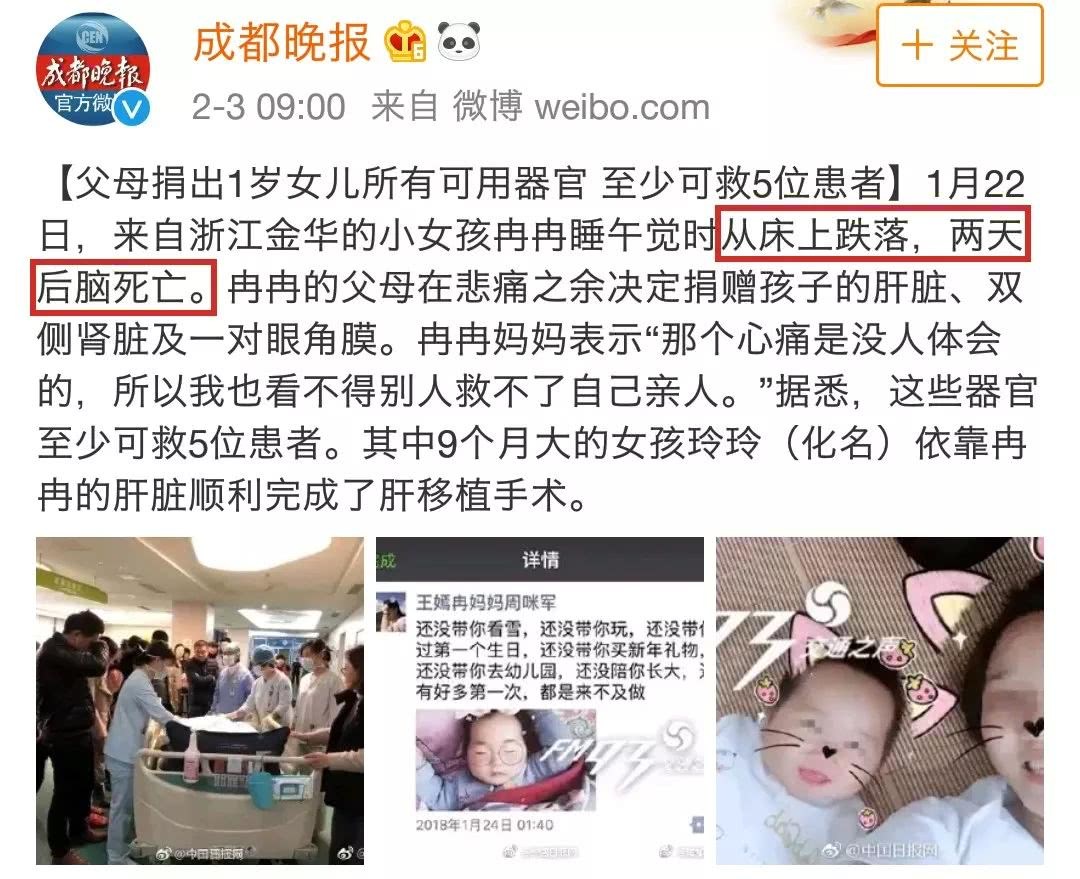

宝宝颅内出血、脑死亡竟是因为掉床 孩子坠床后万不可做错这3件事…

2018-10-16 12:57

日职/令和的怪物石垣岛初上陆 专属商品卖翻天

2020-09-17 12:51:25

新光三越彩虹市集改装结集60家餐厅品牌这5家人气超旺

2018-05-11 12:39

蝉联七年癌症死因第一名!预防大肠癌吃两物:越浓稠越抗癌,日本人爱吃、不想得癌更要吃|每日健康 Health

2019-03-21 21:53

每日排尿1500CC. 与尿路结石说再见

2019-10-25 18:35

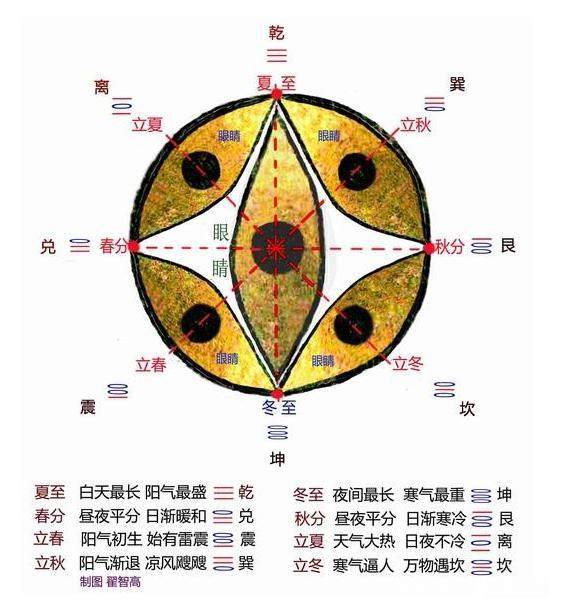

原来这个八卦卦序的原理是这样的 其背后隐藏高深的宇宙奥秘

2018-05-10 04:36

只不过用硬币刮“这里”,不到3天!!五脏六腑的毒素竟然全排光了!便秘没了、气色也好了!效果太惊人。。。

2018-01-27 16:45

今日要闻

Dr. Martens联名X-GIRL释出霸气厚底系列!音乐人、潮流人都该来一双

真的来了!GD亲晒PEACEMINUSONE x Nike AF 1,白色“Para-Noise 2.0”超欠买!

adidas推出城市Online Run!王阳明、雷理莎脚踩Supernova、Boston 9限定鞋畅跑信义区

德国鞋履品牌Trippen秋冬新入荷!经典&创新任你选!

阿部千登势再推神作!sacai x Nike Vaporwaffle联名释出,四款新色攻陷你的荷包!

还有机会入手!Off-White x Air Jordan 5“色违”版本联名鞋即将开卖

Joel Embiid首代签名篮球鞋“UA Embiid One”台湾正式发售

Dr. Martens经典再进化!Heritage Distortion系列“双黄线”震撼登陆